Social Engineering là gì?

Social engineering chính là một hình thức lừa đảo nổi tiếng ở trong an ninh mạng, thường thì những người tấn công sẽ lợi dụng sự tin tưởng và sự lơ là của người sử dụng nhằm để tác động trực tiếp vào tâm lý con người để lấy được những mục đích không tốt. Chúng sẽ đánh cắp tài sản của bạn bằng cách trộm thông tin cá nhân như vân tay, mật khẩu ngân hàng, nhận diện khuôn mặt… Đây chính là một hình thức lừa đảo cực kỳ khó nhận biết và vô cùng tinh vi, anh em phải hết sức chú ý với toàn bộ hành động xảy ra trên Internet.

Từ trước cho đến nay đối với thị trường crypto, scamer thường hay dùng social engineering để lân la tiếp cận và khai thác tất cả những thông tin hữu ích, quan trọng của người sử dụng như private key, passphrase… Ngoài ra, social engineering cũng có khả năng là bước khởi đầu cho các cuộc tấn công leo thang khác như exploit, cryptojacking, rug pull… với mục đích duy nhất đó chính là lấy mất tài sản.

Đọc thêm: Scam là gì? Các hình thức scam phổ biến

Quy trình tấn công Social Engineering

Theo như quan điểm cá nhân của mình thì kẻ tấn công social engineering thường sẽ hay nhìn tới nhiều thành phần gia nhập trên Internet như doanh nghiệp, cá nhân hay tổ chức có độ bảo mật không tố. Nhưng mà kẻ tấn công thường sẽ hay nhìn tới những cá nhân không có nhiều hiểu biết về an ninh mạng và dễ dàng tin người. Chính vì thế cho nên anh em bắt buộc cần phải hiểu chi tiết về quy trình tấn công social engineering để nhận biết và phòng tránh kịp lúc.

Sau đây mình sẽ cung cấp cho anh em quy trình tấn công social engineering sẽ diễn ra như sau:

Bước thứ nhất: Tìm hiểu chi tiết liên quan về nạn nhân

Kẻ tấn công theo dõi tất cả những động thái, hành vi về nạn nhân và tìm hiểu, nghiên cứu kỹ càng thông tin như số điện thoại, thói quen dùng những nền tảng trực tuyến, tên… để có thể tìm ra được tất cả những điểm yếu của họ.

Bước thứ hai : Tiếp cận nạn nhân

Tới lúc mà biết được điểm yếu trong tâm lý của nạn nhân (như ưa thích quà miễn phí, không muốn mất tài sản…), kẻ tấn công sẽ bất chấp tất cả tìm đủ mọi cách để tiếp cận đối tượng bằng phương pháp gửi những thông tin nhìn thì thấy rất đáng tin và “uy tín” thông qua quảng cáo, email, tin nhắn, cuộc gọi, trang web giả mạo… để gây sự chú ý và lấy sự tin tưởng tuyệt đối của người bị hại.

Bước 3: Tấn công

Xét về tấn công social engineering thì có tất cả 2 phương pháp tiếp cận nạn nhân hay gặp, bao gồm:

- Nói chuyện trực tiếp với người bị hại thông qua điện thoại, tin nhắn… và nói ra những điều, tình huống không đúng sự thật để đạt được mục đích, lấy niềm tin, sau đấy người bị hại sẽ cung cấp đầy đủ cho kẻ xấu những thông tin quan trọng như mật khẩu ngân hàng, tài khoản đăng nhập…

- Dùng những kỹ thuật tinh vi như cài mã độc vào email, thiết bị… để trực tiếp vào được hệ thống thông tin của người sử dụng mà không cần phải tương tác với nạn nhân.

Bước 4: Bỏ chạy

Một khi đã đạt được những mục đích của chúng thì nó sẽ nhanh chóng tẩu thoát như không kết nối nữa hoặc ngừng tất cả liên lạc với người bị hại ngay lập tức.

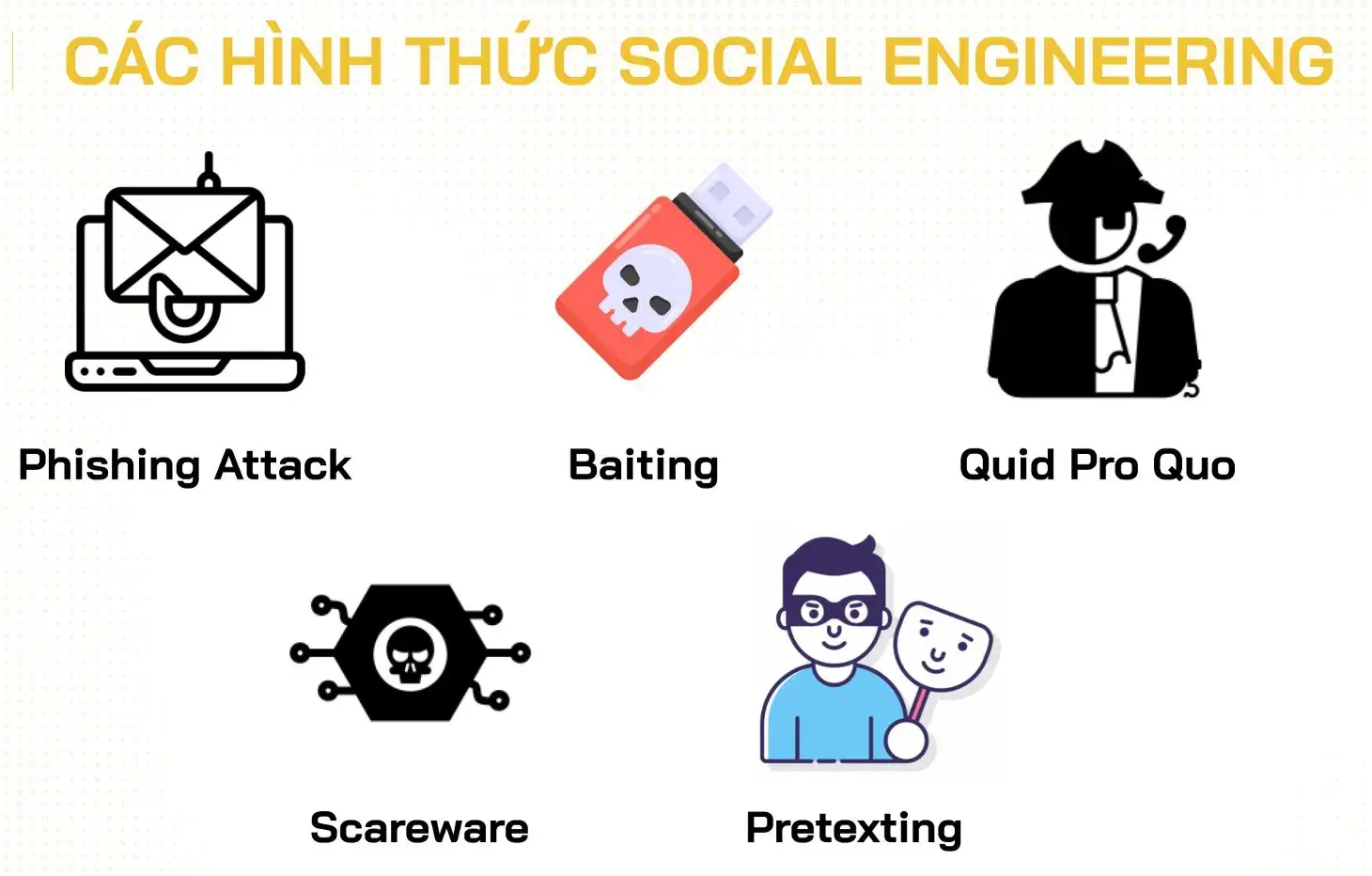

Những hình thức tấn công Social Engineering

Từ trước cho đến nay có nhiều loại mà kẻ tấn công có thể dùng để lừa đảo và xâm nhập vào hệ thống thông tin của người sử dụng. Có thể kể tới một vài hình thức tấn công social engineering nổi tiếng như: Pretexting, Phishing, Baiting, Quid Pro Quo, Scareware.

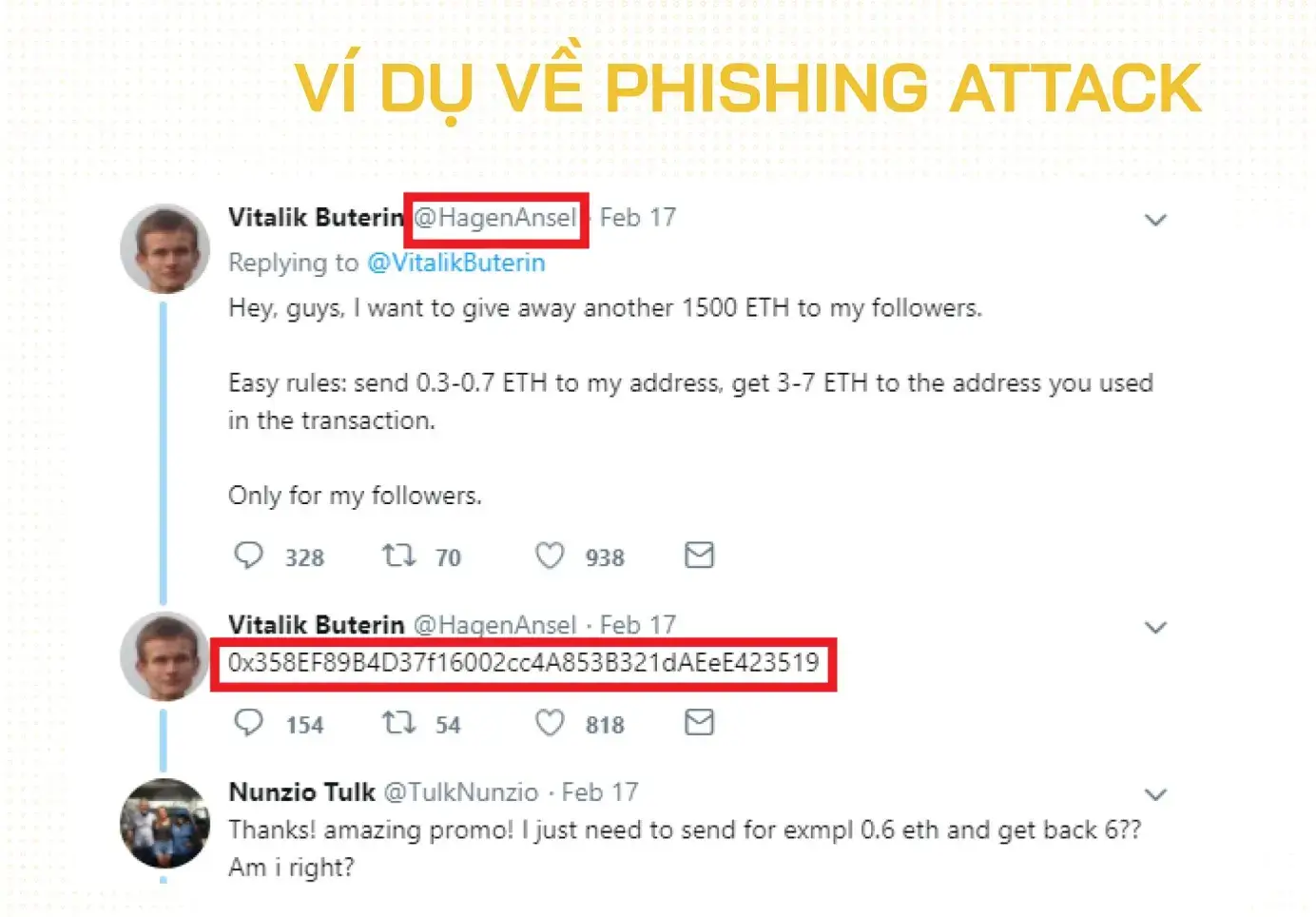

Phishing

Phishing attack (tấn công giả mạo) là một hình thức mà kẻ tấn công giả mạo thành đơn vị uy tín như công ty tín dụng, sàn giao dịch, dự án để bịp người sử dụng chia sẻ thông tin quan trọng như: thẻ tín dụng, tài khoản & mật khẩu đăng nhập, mật khẩu giao dịch, private key…

Phishing attack sẽ được chia tất cả làm hai dạng nổi tiếng gồm có:

- Spam Phishing: Kẻ tấn công không ngừng gửi tin nhắn hoặc email chứa liên kết mã độc, quảng cáo giả mạo, chương trình airdrop giả… tới nhiều người với mục đích đánh cắp tài sản hoặc thông tin.

- Spear Phishing: Loại hình thức lừa đảo lợi dụng niềm tin của người bị hại khi giả mạo các cá nhân nổi bật có thể kể tới như người nổi tiếng, KOL, nhà sáng lập dự án… nhằm để lấy tài sản.

Baiting

Baiting chính là một loại tấn công lợi dụng vào tính tò mò của người bị hại bằng những phần thưởng không mất phí hoặc chương trình quảng cáo trực tuyến, mục đích chính “dụ dỗ” người sử dụng kết nối chúng với thiết bị, nhằm để có thể phát tán mã độc để đánh cắp thông tin hoặc tài sản.

Mình sẽ nêu ra những thí dụ của tấn công baiting là những phương tiện vật lý như USB, đĩa CD… được người không tốt đặt tuỳ tiện, bất cứ chỗ nào ở nơi công cộng. Việc duy nhất của của chúng cần làm lúc này đó chính là chờ đợi người bị hại lấy những món đồ trên về và nhét vào các thiết bị điện tử của họ. Những thiết bị trên đã có sẵn các phần mềm độc hại, từ đấy trở đi gây phơi nhiễm virus và bị mất cắp dữ liệu.

Tấn công bating lợi dụng sự tò mò của con người để lấy cắp tài sản

Quid Pro Quo

Quid Pro Quo chính là một loại tấn công dựa trên việc tương tác trực tiếp (thường là qua cuộc gọi điện thoại hoặc tin nhắn) và trao đổi lợi ích giả giữa người bị hại và người hại.

Kẻ xấu sẽ bất chấp tất cả hứa hẹn đủ điều liên quan về một hành động có thể làm giúp nạn nhân như khắc phục lỗi bảo mật trong tài khoản crypto, sự cố liên quan tới thiết bị điện thoại… Trên đời này không có điều gì là miễn phí cả tất nhiên chúng làm điều đấy thì cũng phải có điều là kiện bắt buộc cần phải cung cấp thông tin cá nhân nhạy cảm hoặc thực hiện một hành động mà chúng mong muốn.

Thí dụ: Ngân tự nhiên nhận được một cuộc điện thoại không rõ nguồn gốc tự xưng là “nhân viên Binance”. Người này nói rằng tài khoản Binance của ngân tự dưng có vấn đề và bắt buộc cần phải cung cấp một vài thông tin như số điện thoại, họ tên, mật khẩu đăng nhập… để được hỗ trợ khắc phục sự cố.

Tuy nhiên thì sự thật là người nhân viên này chỉ muốn lấy thông tin đăng nhập để có quyền truy cập trái phép tài khoản và chiếm đoạt tài sản trên sàn của Ngân mà thôi.

Scareware

Scareware chính là một loại hình thức mà người không tốt thông báo cho người bị hại biết họ đang ở trong một trường hợp bị đe dọa và cần làm theo chỉ dẫn để được giải cứu.

Thí dụ: Nhung đang ở nhà tự dưng nhận được tin nhắn từ người lạ. Nội dung của tin nhắn này đó chính là điện thoại của Nhung bị nhiễm một virus cực kỳ nguy hiểm. Tin nhắn khuyên Alice nên ấn vào đường link để có thể loại bỏ virus hoặc tải về phần mềm chống virus. Nhưng nếu Nhung không đề phòng và nhanh chóng làm theo thì điện thoại của Nhung sẽ bị tấn công ngay tức thì và bị ảnh hưởng trực tiếp bởi những phần mềm độc hại “thật sự”.

Pretexting (Tạo tình huống giả)

Pretexting chính là một hình thức khá nổi tiếng ở trong social engineering, kẻ xấu tạo ra một tình huống không đúng sự thật và làm cho nạn nhân bị thao túng tâm lý tin rằng điều đó là sự thật, sau đấy thì lợi dụng lòng tin để thực hiện tấn công.

Hình thức tấn công quid pro quo và pretexting khá giống nhau. Mặc dù vậy nhưng mà, sự khác biệt nằm ở chỗ quid pro quo thì đưa ra lời hứa hẹn hoặc đề xuất với nạn nhân về một lợi ích nào đó còn pretexting thì là lừa đảo người khác thông qua tình huống giả mạo.

Thí dụ điển hình của hình thức pretexting đó chính là người xấu sẽ đóng giả làm người có địa vị, có chức quyền và dựng lên một vở kịch rằng người sử dụng hiện đang gặp phải vấn đề liên quan trực tiếp đến pháp luật, nhằm để sang trấn tâm lý, đánh vào sự lo sợ, sợ hãi của nạn nhân.

Điểm đặc biệt nhất của Pretexting đó chính là hiểu được tất cả những hành vi của người sử dụng như lo lắng, sợ hãi liên quan về việc có thể bị mất tài sản đã khiến nạn nhân “sập bẫy” kẻ xấu.

Pretexting không đơn giản để nhận ra như việc giả mạo email, tin nhắn, mà đề nghị kẻ xấu có kỹ năng thuyết phục và tạo tình huống tốt. Có thể thấy, hình thức này khá là khó để nhận biết và cần người sử dụng thật lý trí, tỉnh táo để tránh trường hợp bị lừa.

Phương pháp phòng tránh tấn công social engineering

Ở thị trường nào thì cũng thế thôi việc bảo mật thông tin và tài sản cá nhân luôn luôn là ưu tiên hàng đầu.

Với cả tính chất của crypto là không bao giờ được kiểm soát chặt chẽ bởi cơ quan nhà nước, dẫn tới tình trạng chưa có các khung pháp lý và quy định cụ thể để bảo vệ người tham gia thị trường. Càng ngày càng có nhiều tin tặc lợi dụng việc này để có thể thực hiện hành vi lừa đảo thông qua social engineering nhằm để lấy cắp tài sản của người sử dụng.

Chính vì thế cho nên cá nhân và doanh nghiệp trong thị trường crypto cần phải hiểu chi tiết phương pháp phòng tránh để có thể tự bảo vệ mình.

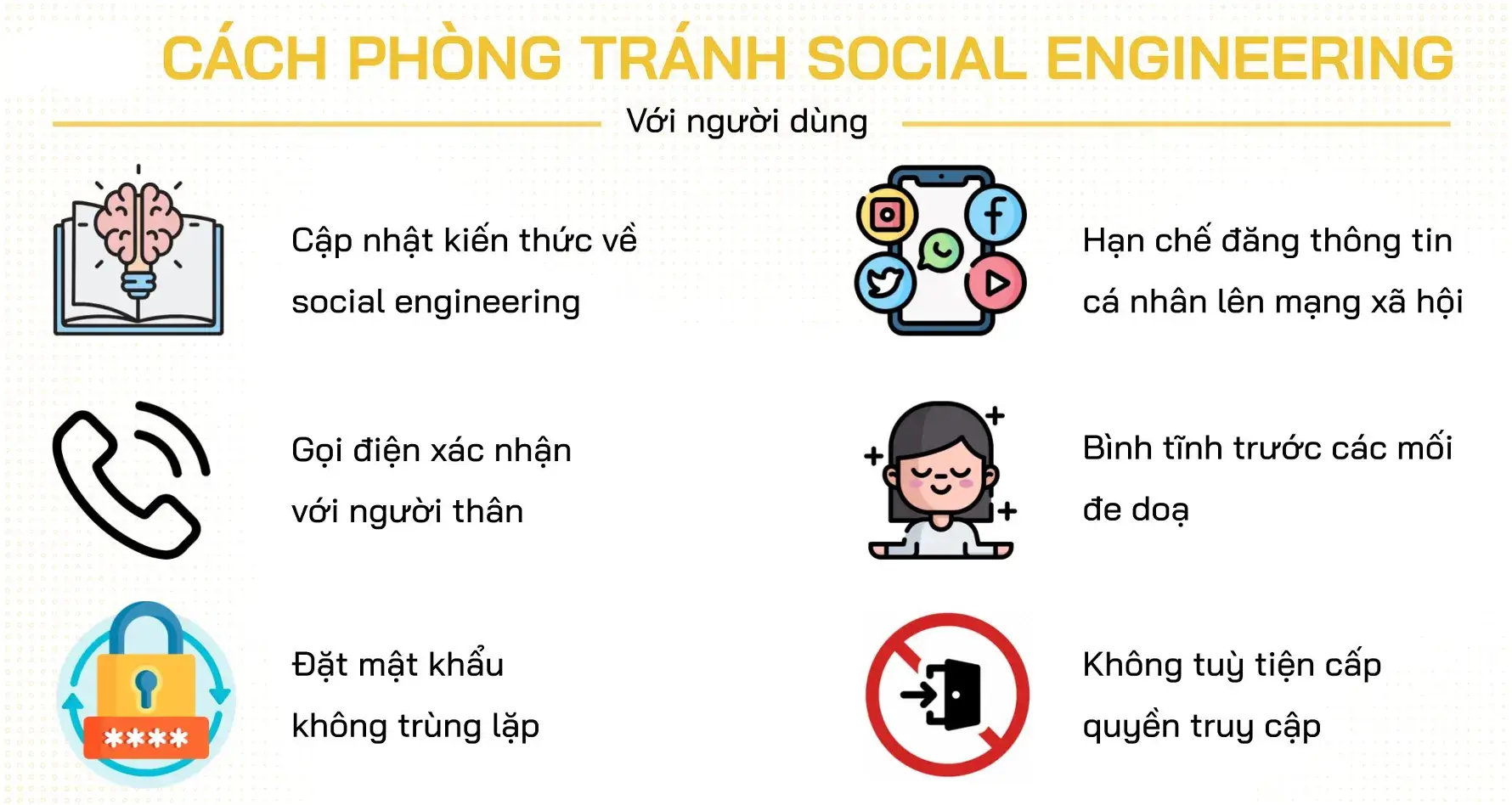

Đối với cá nhân

Có thể kể tới một vài phương pháp phòng tránh tấn công social engineering như:

- Trang bị thông tin và kiến thức liên quan về tất cả những loại tấn công social engineering để nhận biết kịp lúc.

- Nếu như mà tự dưng nhận được cuộc gọi mình không biết và nghi ngờ đó giả mạo, nên gọi điện xác nhận với người thân hoặc cơ quan có thẩm quyền của danh tính cuộc gọi.

- Đặt mật khẩu tài khoản crypto hoặc ngân hàng thật khó, không trùng lặp.

- Càng đăng ít thông tin cá nhân/ lịch trình/ sinh hoạt cá nhân trên mạng xã hội càng tốt nhằm để có thể tránh được người không tốt tìm hiểu và biết được những thói quen của người sử dụng.

- Lúc mà nhận được những thông báo đề nghị quyền truy cập, cần phải kiểm tra chi tiết nguồn gốc thông tin và đừng nên cấp phép cho các ứng dụng lạ, không có nguồn gốc.

- Dừng nên dùng thiết bị lạ và dùng bảo mật hai lớp (2FA).

Đối với doanh nghiệp

Tấn công social engineering nhắm tới những người doanh nghiệp trên nền tảng trực tuyến từ Web2 đến Web3. Có thể kể tới một vài phương pháp tiếp cận để phòng tránh tấn công cho doanh nghiệp như sau:

- Dùng những chính sách bảo mật bên trong doanh nghiệp như bảo mật thiết bị làm việc, bảo mật thông tin…

- Nói cho nhân viên biết liên quan về các rủi ro và hình thức tấn công tiềm ẩn cùng quy trình xử lý.

- Ký kết hợp đồng với công ty, dịch vụ bảo mật để trang bị đẩy đủ tất cả những kiến thức và phương pháp phòng tránh tấn công social engineering.

Những biện pháp kĩ thuật

Ngoài những phương pháp ở phía bên trên, doanh nghiệp hoặc cá nhân có thể trang bị thêm một vài biện pháp liên quan về mặt kỹ thuật để hạn chế tối đa rủi ro về tấn công social engineering như:

- Trang bị hệ thống đăng nhập nhiều lớp để có thể giảm bớt rủi ro tấn công.

- Dùng trình duyệt web ẩn danh.

- Cập nhật trình duyệt web mới nhất, đừng dùng plug-in hoặc add-on không cần thiết.

- Dùng phần mềm diệt virus có độ uy tín cao và thanh toán phí, nhằm giải quyết những mã độc kịp lúc.

- Cài đặt hệ thống cảnh báo trang web nguy hiểm.

- Đặt bộ lọc spam ở mức cao nhất (đối với email).

Nếu như anh em thấy thông tin mình cung cấp là hữu ích thì hãy chia sẻ cho những anh em khác cùng biết nhé.

![[Phải Biết] Top 6 Cách truy cập vào tradingview bị chặn tại Việt Nam](https://tienao.com.vn/wp-content/uploads/2023/09/TradingView-copy-218x150.webp)