Exploit chính là một trong những hình thức lừa đảo chuyên nghiệp, tinh vi mà hacker có thể gây thiệt hại hàng tỷ USD cho dự án và người sử dụng.

Vậy thì trong bài viết ngày hôm nay mình sẽ phân tích cho anh em những câu hỏi như exploit là gì? Exploit nguy hiểm như thế nào? Các dấu hiệu nào để nhận biết exploit và phương pháp để phòng tránh nhé?

Let’s go!

Xem thêm

- Solidly trên Fantom là gì? Giải pháp vượt trội trong làn sóng DeFi

- Rug-pull & Exploit – Vùng đất tối của thế giới Crypto

Exploit là gì?

Exploit chính là một khái niệm miêu tả tất cả những vụ tấn công an ninh mạng, trong đấy hacker khai thác lỗ hổng bảo mật để xâm nhập và chiếm quyền kiểm soát của một hệ thống bất kỳ, nhằm mục đích lấy mất hết tất cả dữ liệu và tài sản quan trọng.

Hành vi exploit này đa số thường diễn ra trong các hệ thống máy tính, hệ điều hành, phần cứng, phần mềm…

Trong thị trường crypto, tin tặc có thể tấn công exploit vào nhiều mục tiêu như ứng dụng phi tập trung (dApp), hợp đồng thông minh (smart contract), web dự án, giao thức cầu nối (bridge), ngôn ngữ lập trình cho các dự án hay oracle… nhằm để có thể đánh cắp tất cả tài sản và gây thiệt hại cho cá nhân và các tổ chức.

Tấn công exploit trong crypto hoạt động như thế nào?

Người sử dụng hay dự án tương tác với bất cứ những thiết bị có kết nối mạng nào đều có thể bị tấn công exploit. Hacker có rất nhiều phương pháp tiếp cận để triển khai cuộc tấn công exploit, đối tượng đa số tất cả đều là dự án hoặc người sử dụng.

Hình thức tấn công dự án

Hình thức này bắt nguồn từ các lỗi trong suốt khoảng thời gian nhà phát triển viết và triển khai sản phẩm hoặc ứng dụng. Tuy là không ai mong muốn những lỗi này xảy ra nhưng đã tạo ra lỗ hổng và mang tới những rủi ro tiềm tàng cho hệ thống.

Sau thời điểm mà phát hiện ra những lỗ hổng bảo mật này, hacker sẽ tìm đủ mọi phương pháp để có thể khai thác chúng bằng các phần mềm hay công cụ hỗ trợ tấn công tương ứng.

Trong thị trườngcrypto, dự án đa số sẽ bị tấn công exploit theo những hình thức: tấn công 51%, flashloan attack và wash trading (sẽ được giải thích ở phần sau).

Có thể kể tới một số hình thức khác mà hacker hay dùng như remote exploit (khai thác từ xa), local exploit (khai thác cục bộ), zero-day click, pivoting… nhằm để có thể tấn công trực tiếp vào dự án. Mặc dù vậy nhưng mà, trong thị trường crypto những hình thức này không được nổi tiếng cho mấy.

Hình thức tấn công người sử dụng

Anh em đừng nghĩ rằng chỉ có dự án mới bị tấn công mà người dùng cũng chính là mục tiêu mà hacker nhắm tới. Hacker hay dùng phương thức social engineering (tấn công phi kỹ thuật hay tấn công thao túng tâm lý) bằng phương pháp chạy quảng cáo/gửi email spam giả mạo các cơ quan, đơn vị uy tín có thẩm quyền… chứa các đường link nhằm để có thẻ phát tán các malware (phần mềm độc hại).

Người sử dụng khi chẳng may nhấn vào các đường link này sẽ tạo điều kiện cho hacker lấy thông tin và tấn công vào những thiết bị hoặc tài sản của họ.

Có thể kể tới một số hình thức tấn công thông dụng như: Client exploit (tấn công ứng dụng khách), tấn công phishing…

Không chỉ dừng lại ở đó hacker còn có thể phát tán mã độc cho nhiều thiết bị trong cùng một mạng lưới nhằm để tìm kiếm những lỗ hổng như tấn công EternalBlue, Bluekeep. Hình thức này sẽ không cần sự tương tác của người sử dụng, và chỉ cần có kết nối mạng trong cùng một hệ thống thì bạn đã có thể là nạn nhân.

Tác động của Exploit trong thị trường crypto

Những vụ tấn công exploit chính là một mối đe dọa rất lớn đối với nhiều thiết bị công nghệ trên không gian mạng. Đối với tính chất của công nghệ blockchain và crypto, đây chính là thị trường có khả năng cao bị tấn công, để lại nhiều hậu quả như sau:

- Làm cho nhiều nền tảng bị ảnh hưởng trực tiếp, vốn hóa và TVL sụt giảm một cách nhanh chóng.

- Gây thiệt hại rất lớn cho tài sản người sử dụng và nhà đầu tư.

- Làm cho dự án chịu tổn thất nặng nề về uy tín, sản phẩm, tài sản, danh tiếng trong mắt người sử dụng.

Chỉ tính đúng duy nhất mỗi năm 2022, các hình thức tấn công exploit đã làm cho rất nhiều giao thức/dự án thiệt hại hàng trăm triệu USD như Ronin Bridge (625 triệu USD), Wormhole (321 triệu USD), Polynetwork (611 triệu USD).

Tham khảo thêm: Top 6 vụ exploit trong crypto 2021

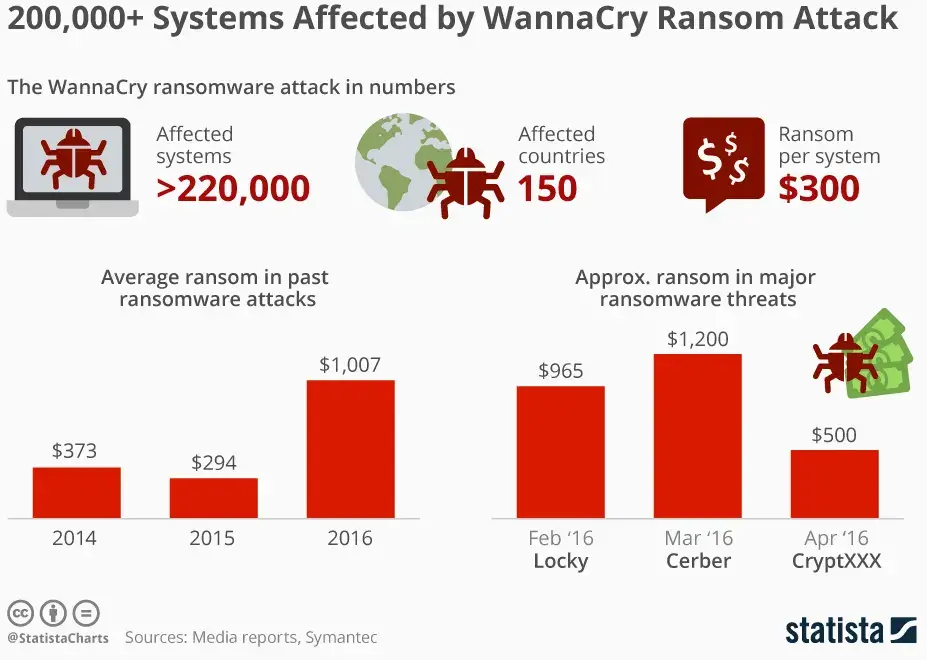

Không phải là chỉ đối với thị trường crypto thôi đâu mà các cuộc tấn công exploit cũng để lại hậu quả rất lớn cho người sử dụng trên không gian mạng nói chung. Wannacry chính là một trong những ví dụ điển hình làm cho nền an ninh mạng toàn thế giới rơi vào nguy hiểm cùng nhiều thiệt hại khác.

Wannacry chính là phần mềm dùng mã độc có thể tự lan truyền nhằm tống tiền và mã hóa ổ đĩa cứng trên các máy tính dùng hệ điều hành Microsoft Windows và các thiết bị trên cùng LAN (mạng máy tính nội bộ).

Wannacry dùng phần mềm khai thác lỗ hổng bảo mật EternalBlue để lây nhiễm hơn 230,000 máy tính ở hơn 150 quốc gia. Sau đấy, phần mềm này đề nghị tiền chuộc từ 300 đến 600 EURO bằng Bitcoin để chuộc lại các tài liệu quan trọng trong máy tính.

Cuộc tấn công này đã ảnh hưởng trực tiếp tới:

- Rất nhiều bệnh viện dịch vụ Y tế (NHS) ở Anh, cụ thể Wannacry đã tấn công nhiều máy tính tại đây và làm cho những ca cấp cứu không thể nào thực hiện được.

- Một trong những nhà máy sản xuất ô tô hiệu quả nhất của Châu Âu – Nissan Motor Manufacturing UK, Tyne and Wear đã bắt buộc phải ngừng sản xuất sau khi Wannacry nhiễm vào hệ thống của họ.

Theo Cybertalk, tổng thiệt hại Wannacry gây ra ước tính rơi vào khoảng 4 tỷ USD.

Những hình thức tấn công Exploit nổi tiếng

Ở thời điểm hiện tại, những hình thức exploit đã phát triển đa dạng trong môi trường máy tính và tùy theo mục đích của những tin tặc.

Phương pháp phân loại những cuộc tấn công exploit cũng tương đối khó, phức tạp do dựa trên nhiều tiêu chí khác nhau. Điển hình như:

- Dựa trên kết quả của việc khai thác lỗ hổng bảo mật, sẽ có EoP (tấn công leo thang đặc quyền), DDoS (tấn công từ chối dịch vụ) và Spoofing (tấn công giả mạo).

- Dựa trên hình thức Hacker giao tiếp với các lỗ hổng bảo mật, như client exploit (khai thác ứng dụng khách), remote exploit (khai thác từ xa), local exploit (khai thác cục bộ).

- Những hình thức khác: zero-day exploit, zero click, hay pivoting.

Khai thác từ xa (Remote exploit)

Khai thác từ xa (remote exploit) chỉ những hoạt động trên không gian mạng nhằm để có thể khai thác các lỗ hổng bảo mật từ phía xa, mà không cần quyền truy cập từ trước hoặc trực tiếp vào hệ thống mục tiêu.

Phạm vị hoạt động của remote exploit rộng hơn local exploit rất nhiều, có thể hướng tới những mục tiêu như hệ thống thương mại, máy tính cá nhân… Hình thức này có một điểm nguy hiểm nhất mà cần chú ý đó chính là chương trình/phần mềm được lập trình sẵn để tự động tấn công khi xâm nhập vào thiết bị.

Khai thác cục bộ (Local exploit)

Khai thác cục bộ (local exploit) chính là hình thức đề nghị quyền truy cập trực tiếp vào thiết bị có tính chất dễ bị tấn công. Thông thường, tin tặc có thể kết nối thông qua USB có chứa mã độc… Khi khai thác thành công hệ thống mục tiêu, hacker có thể gia tăng khả năng truy cập ngoài các quyền thông thường do quản trị viên hệ thống cấp.

Từ trước cho đến nay điểm hạn chế của khai thác cục bộ nằm ở việc bị giới hạn phạm vi tấn công và thường diễn ra trong các thiết bị mạng máy tính nội bộ và ở quy mô hạn chế hơn so với remote exploit. Không chỉ dừng lại ở đó thao tác của local exploit chủ yếu thủ công (manual), khác với các phần mềm lập trình tự động của remote exploit.

Khai thác ứng dụng khách (Client exploit)

Khai thác ứng dụng khách (client exploit) là hình thức tấn công đề nghị sự tương tác với người sử dụng, có thể thông qua thủ thuật social engineering. Đây chính là phương thức tấn công mạnh nhằm tác động trực tiếp lên tâm lý con người để lừa đảo, đánh cắp dữ liệu, thông tin quan trọng.

Theo như mình tìm hiểu thì kẻ tấn công hoàn toàn có thể giả mạo làm nhân viên, công an, đại diện các cơ quan có thẩm quyền… để đánh lừa người sử dụng cung cấp thông tin với mục đích chuộc lợi.

Sau đây chính là những hình thức social engineering nổi tiếng:

- Phishing attack: Kẻ tấn công sẽ giả mạo thành một đơn vị uy tín.

- Vishing attack: Cách tấn công dùng giọng nói giả mạo.

- Smishing attack: Tấn công thông qua SMS.

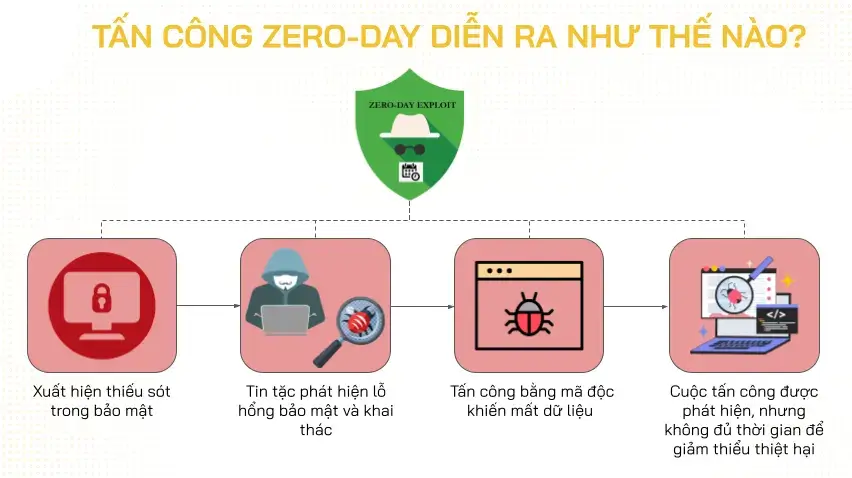

Zero-day exploit

Zero-day exploit là hình thức tấn công vào máy tính, miêu tả một cách chi tiết việc một bộ phận của phần mềm (điển hình: ứng dụng hay hệ thống vận hành) tồn tại một lỗ hổng bảo mật quan trọng mà hacker có thể khai thác trước khi các nhà phát triển kịp phát hiện ra.

Thuật ngữ zero-day bắt nguồn từ việc lỗ hổng bảo mật này chỉ được phát hiện khi bắt gặp hacker đang khai thác chúng và dự án không đủ thời gian để ngăn chặn quá trình tấn công.

Phương pháp tốt nhất để xử lý cuộc tấn công zero-day đó là nhà cung cấp các phần mềm sẽ cập nhật bản vá (patch) và sửa chữa các lỗ hổng trong khoảng thời gian sớm nhất có thể để giảm bớt thiệt hại.

Zero-click

Zero-click là hình thức exploit không bao giờ đề nghị hoạt động tương tác của người sử dụng, tức là những hacker vẫn có thể xâm nhập và khai thác các lỗ hổng mà người sử dụng không cần thực hiện việc nhấp chuột hay bàn phím.

Nguyên nhân bởi vì tính chất nguy hiểm của zero-click, hình thức exploit này đã được NSO Group* bán lại cho chính phủ để kiểm soát điện thoại của cá nhân.

*NSO Group chính là nhà sản xuất Pegasus, một vũ khí mạng tinh vi có khả năng trích xuất thông tin nhạy cảm được lưu trữ trong thiết bị – thí dụ: tin nhắn, vị trí, ảnh…Vũ khí này có khả năng gửi mã độc tới các thiết bị Iphone mục tiêu và tấn công dùng hình thức zero-click.

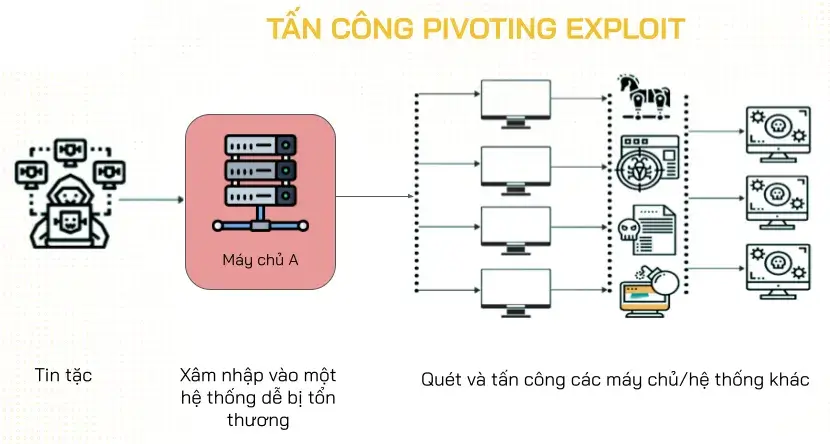

Pivoting

Pivoting là cách mà được hacker sử dụng nhằm để gia tăng khu vực bị ảnh hưởng, còn được gọi theo một cách khác đó chính là tấn công nhiều lớp.

Một khi đã tấn công được một phần của hệ thống, hacker sẽ di chuyển từ nơi đã bị chiếm quyền tới tất cả những phần còn lại hoặc các bên có liên quan, nhằm để có thể giành thêm quyền bên trong mạng lưới thậm chí là có thể kiểm soát toàn bộ.

Pivoting thường được thực hiện bằng phương pháp xâm nhập vào một phần của cơ sở hạ tầng mạng (ví dụ: máy in hoặc bộ điều chỉnh nhiệt dễ bị khai thác), và bên cạnh đó dùng máy quét để tìm các thiết bị khác được kết nối nhằm để tấn công chúng một cách khốc liệt.

Các hình thức tấn công Exploit trong crypto

Trong thị trường crypto tấn công exploit đã trở nên nổi tiếng dưới dạng các hình thức dưới đây:

- 51% attack: Là cuộc tấn công khi một cá nhân hay tổ chức nắm giữ trên 50% sức mạnh đào hoặc làm gián đoạn mạng lưới. Họ thậm chí chuộc lợi từ việc chi tiêu kép (double-spending).

- Flashloan attack: Hacker dùng hình thức vay flashloan để vay không thế chấp tài sản, sau đấy thì dùng khoản tiền này với mục đích thao túng giá và thu về lợi nhuận.

- Wash Trading: Quá trình một cá nhân/tổ chức thực hiện các lệnh mua và bán đồng thời một loại hàng hoá (ví dụ: tiền điện tử)…. nhằm để thao túng thị trường bằng phương pháp tạo ra những thông tin và tín hiệu không đúng sự thật.

Các vụ tấn công Exploit nổi bật trong crypto

Ronin Bridge – 625 triệu USD

Ronin Bridge là cầu nối giúp vận chuyển tài sản giữa mạng lưới Ronin với các blockchain khác. Theo như thông tin mình được biết thì dự án bị tấn công vào ngày 23/3/2022 với tổng số tiền bị mất là 625 triệu USD.

Vụ tấn công cầu nối Ronin không phải bắt nguồn từ một lỗ hổng bảo mật mà đồng thời còn do lỗi tới từ nhà phát triển. Thời điểm trước đấy, Ronin đã không thu hồi quyền của một validator được cấp phép tạm thời.

Sau đấy thì, lỗi này đã bị hacker khai thác và phê duyệt cho một giao dịch rút tiền khỏi mạng lưới Ronin Network. Vụ tấn công đã làm cho tài sản của rất nhiều người sử dụng bị thiệt hại nghiêm trọng, nặng nề.

Tìm hiểu chi tiết: Mạng Ronin bị hack như thế nào?

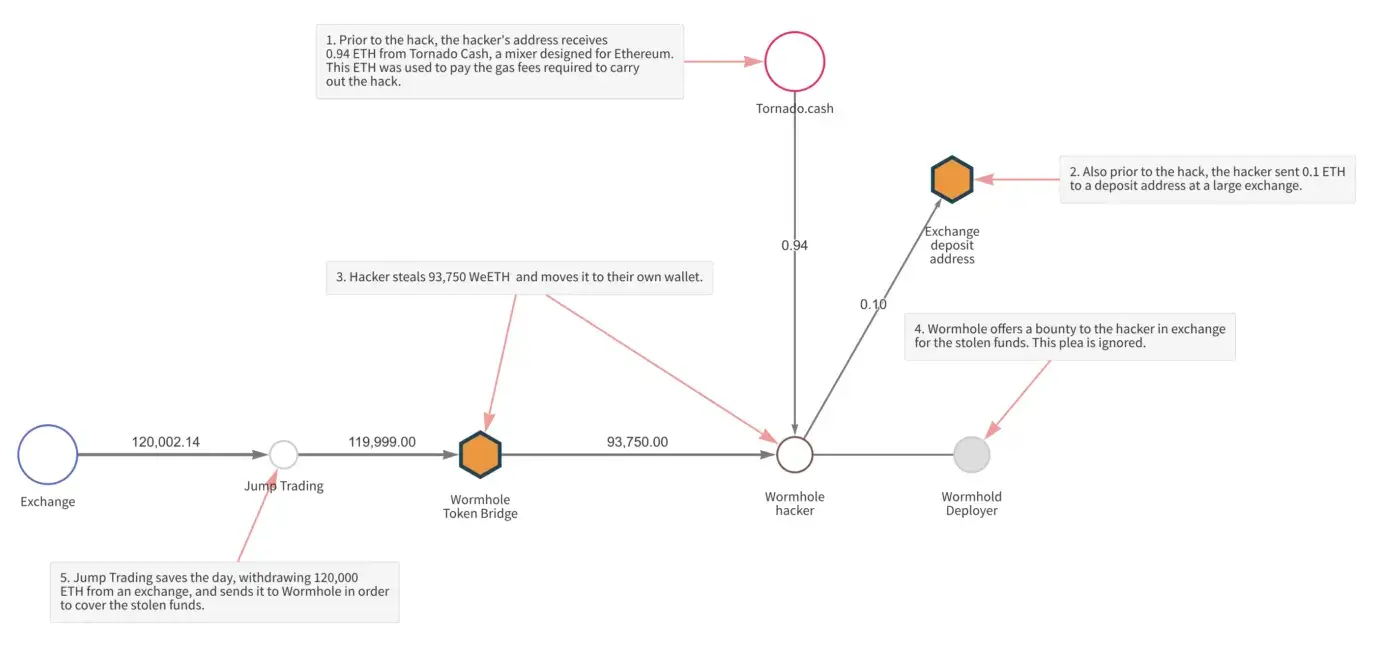

Wormhole Exploit – 321 triệu USD

Wormhole là cầu nối cross-chain cho phép có thể chuyển giao tài sản giữa các blockchain với nhau. Wormhole đã bị tấn công exploit vào ngày 02/02/2022 với tổng thiệt hại rơi vào khoảng 120,000 WETH, tương đương 321 triệu USD tại khoảng thời gian đấy.

Kẻ tấn công đã tìm ra một lỗi trong hợp đồng thông minh của Wormhole và mint 120,000 WETH mà không có tài sản bảo chứng trên mạng Solana. Điều này gây mất cân bằng về tỷ giá giữa các cặp giao dịch, đã làm cho tài sản người sử dụng nắm giữ mất giá trị thực. Sau đấy thì, hacker đã đổi lượng token này sang ETH và thu về lợi nhuận.

Tìm hiểu chi tiết: Sự kiện Wormhole bị exploit

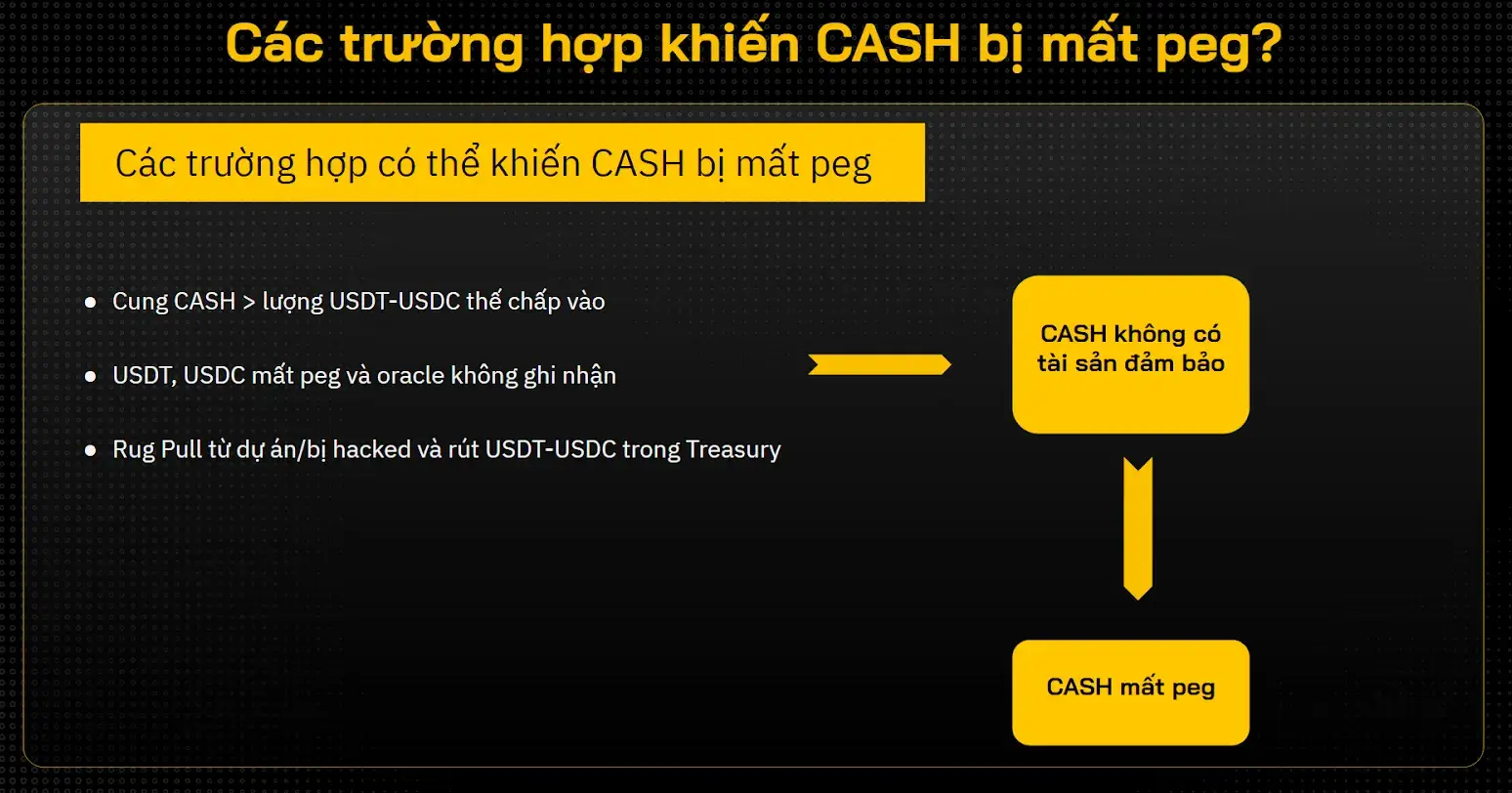

Cashio Exploit – 52 triệu USD

Cashio là một giao thức chuyên làm về stablecoin trên Solana, với đồng stablecoin CASH được neo theo tỷ lệ 1:1 với USD. Ngày 23 tháng 2 năm 2022, dự án đã thông báo rằng bị tấn công exploit với thiệt hại lên tới 52 triệu USD, một con số không hề nhỏ.

Cái gì thì cùng có nguyên nhân của nó, trong việc này nguyên nhân chính đó là có một hacker đã phát hiện ra lỗi trong đoạn code của Cashio và khai thác chúng. Kẻ tấn công đã mint 2 tỷ CASH mà không có tài sản đảm bảo nhờ lỗ hổng này và khiến CASH không thể giữ mức giá 1 USD như các đồng stablecoin khác.

Dấu hiệu nhận biết exploit

Sau khi đã nắm bắt được một số hình thức tấn công exploit thông dụng, việc nhận biết các dấu hiệu là một điều cực kỳ cần thiết để có thể kịp thời đưa ra cách giải quyết.

Trong thị trường crypto, người sử dụng hoàn toàn có thể nhận biết sớm bằng phương pháp theo dõi một số tổ chức chuyên về bảo mật như PeckShield. Đây chính là nơi hay đăng những báo cáo nhanh về các dự án có khả năng bị tấn công, và thông tin chi tiết liên quan về các vụ tấn công để người sử dụng có thể kịp thời rút tiền.

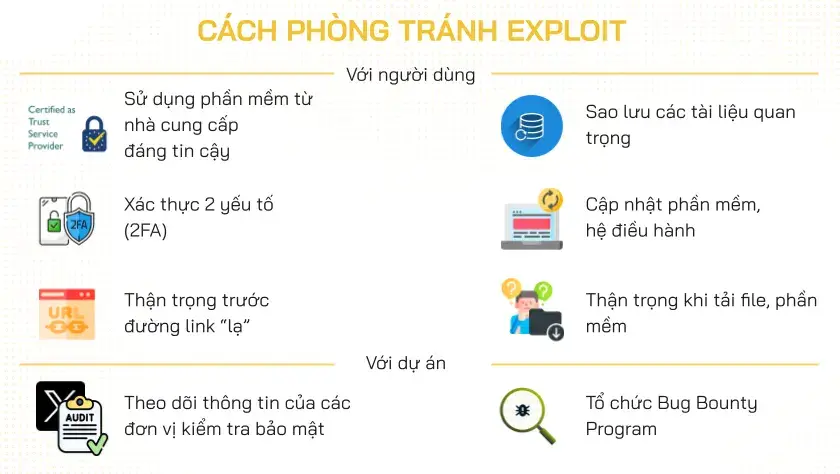

Làm theo cách nào để phòng tránh được exploit

Trong thị trường crypto, không chỉ dự án mà người sử dụng cũng có thể trở thành nạn nhân của các cuộc tấn công exploit. Có thể dựa vào các dấu hiệu nhận biết bên trên, và dùng những biện pháp để phòng tránh việc bị tấn công.

Sau đây mình sẽ cung cấp cho anh em một vài phương pháp để người dùng và dự án có thể tham khảo:

Riêng đối với người sử dụng:

- Lúc nào cũng phải cập nhật phần mềm: Chuyên gia an ninh đều cho rằng phương pháp tốt nhất và dễ nhất để bảo vệ bản thân khỏi exploit đó chính là luôn luôn dùng phiên bản mới nhất của phần mềm. Bật tính năng tự động cập nhật phần mềm trên các thiết bị (nếu như mà có).

- Sao lưu file: Hãy sao chép và lưu trữ các file quan trọng ở nơi an toàn nhất, phòng trường hợp bị tấn công bởi ransomware hay các malware độc hại khác. Riêng đối với việc sao lưu vào ổ đĩa ngoài, hãy ngắt kết nối khi không dùng ổ đĩa và lưu trữ riêng biệt với máy tính hiện tại.

- Dùng phần mềm từ nhà cung cấp đáng tin cậy: Luôn luôn dùng những tiện ích mở rộng và plugin (phần mềm hỗ trợ tích hợp với các trang web) từ những nhà cung cấp có độ uy tín cao. Nếu như mà trong trường hợp bị tấn công Zero-day, các nhà cung cấp cũng sẽ thông báo các lỗi và sớm đưa ra các bản vá.

- Cẩn thận với những đường link “lạ”: Kiểm tra một cách kỹ càng độ an toàn của các đường link trước khi truy cập, tránh chuyển hướng sang các trang web giả mạo, cài đặt anti phishing code (mã chống lừa đảo) và đừng nên cung cấp thông tin cá nhân cho người lạ.

- Áp dụng cách xác thực 2 yếu tố (2FA) như Google Authenticator, Authy… nhằm để có thể tăng thêm tính bảo mật cho các tài khoản.

- Kiểm soát hoạt động trên mạng: Hạn chế truy cập wifi công cộng, kiểm soát quyền truy cập (quản lý cá nhân và thiết bị muốn tương tác với hệ thống của người sử dụng, thực hành thói quen dùng máy tính an toàn, nhằm ngăn chặn tất cả những hoạt động độc hại). Có thể áp dụng thêm các phần mềm quét, chống và diệt vi-rút.

Riêng đối với dự án:

- Tổ chức những chương trình Bug Bounty Program: Đây là các chương trình nhằm để trao thưởng cho hacker mũ trắng vì đã nỗ lực truy tìm các lỗ hổng liên quan về bảo mật hay trong smart contract để dự án kịp lúc chỉnh sửa. Một vài dự án trong thị trường crypto như Uniswap rất hay tổ chức các chương trình Bug Bounty Program nhằm để kiểm tra một cách kỹ càng các lỗ hổng tiềm ẩn nhằm giảm thiểu rủi ro và phòng ngừa các thiệt hại lớn hơn trong thời gian tới.

- Theo dõi thông tin chi tiết từ đơn vị chuyên về kiểm tra bảo mật: Có thể kể tới một số dự án như PeckShield, Arkham…

Tất cả những biện pháp mình cung cấp cho anh em ở phía bên trên sẽ giúp phòng tránh rủi ro trước các vụ tấn công exploit. Mặc dù vậy nhưng mà, hiện tại các vụ tấn công đang ngày càng trở nên tinh vi, người sử dụng cần phải hết sức cẩn thận, nâng cao kiến thức để hạn chế tối đa các thiệt hại.

Nếu như mà anh em có bất kỳ thắc mắc gì, anh em cứ thoải mái chia sẻ ở phần dưới bài viết hoặc là nhắn tin trực tiếp trên group chat của Tienao.com.vn! Tienao.com.vn rất vui khi được giải đáp những thắc mắc của anh em.

![[Phải Biết] Top 6 Cách truy cập vào tradingview bị chặn tại Việt Nam](https://tienao.com.vn/wp-content/uploads/2023/09/TradingView-copy-218x150.webp)